RondoDox僵尸网络武器库升级:漏洞利用能力激增650%

这一技术演进标志着僵尸网络开发策略发生了根本性转型,弥合了机会型物联网攻击与针对性企业入侵之间的技术鸿沟。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

RondoDox僵尸网络近期推出重大升级版本,其漏洞利用能力激增650%,这一变化标志着针对企业和物联网基础设施的威胁态势正在显著升级。

FortiGuard实验室在2024年9月首次记录到的原始RondoDox变种仅针对DVR系统,且仅具备两种漏洞利用途径。而最新发现的RondoDox v2则展现出惊人扩张能力,拥有超过75种不同的漏洞利用方式,攻击目标涵盖从老旧路由器到现代企业应用的各类设备。

此次升级代表了僵尸网络运营策略的根本转变,有效衔接了针对物联网设备的随机攻击与企业网络的定向入侵。2025年10月30日,研究人员通过蜜罐遥测技术检测到该恶意软件,当时研究基础设施开始接收到来自新西兰IP地址124.198.131.83的自动化漏洞利用尝试。

攻击特征与技术分析

该攻击模式凭借其规模和复杂程度立即引起关注,攻击者在短时间内连续部署了75种不同的漏洞利用载荷。所有载荷均尝试针对路由器和IoT设备漏洞实施命令注入攻击,并从位于74.194.191.52的命令与控制服务器下载恶意脚本。

值得注意的是,威胁行为者一反僵尸网络运营者惯用的匿名操作策略,直接在User-Agent字符串中嵌入了公开归属签名——bang2013@atomicmail.io。Beelzebub分析师通过其原生AI欺骗平台识别出该恶意软件,该平台完整捕获了攻击链,使研究人员能够全面分析该僵尸网络的技术能力。

RondoDox v2的攻击目标覆盖多个厂商生态系统中存在漏洞的设备,涉及十余年来的CVE漏洞历史记录。其武器库包含多个关键漏洞,包括:

CVE-2014-6271(Shellshock)CVE-2018-10561(Dasan GPON路由器)CVE-2024-41773(Apache HTTP服务器)CVE-2024-3721(TBK DVR系统)该恶意软件展现出跨平台灵活性,部署了16种针对特定架构的二进制文件,包括x86_64、多种ARM变体、MIPS、PowerPC,甚至包括m68k和SPARC等老旧架构。这种全面的架构支持确保了其在各类嵌入式系统和企业服务器上的最大感染潜力。

命令与控制基础设施运行在分布于多个ASN的被入侵住宅IP地址上,提供了传统拦截策略难以应对的韧性和规避能力。

技术基础设施与混淆机制

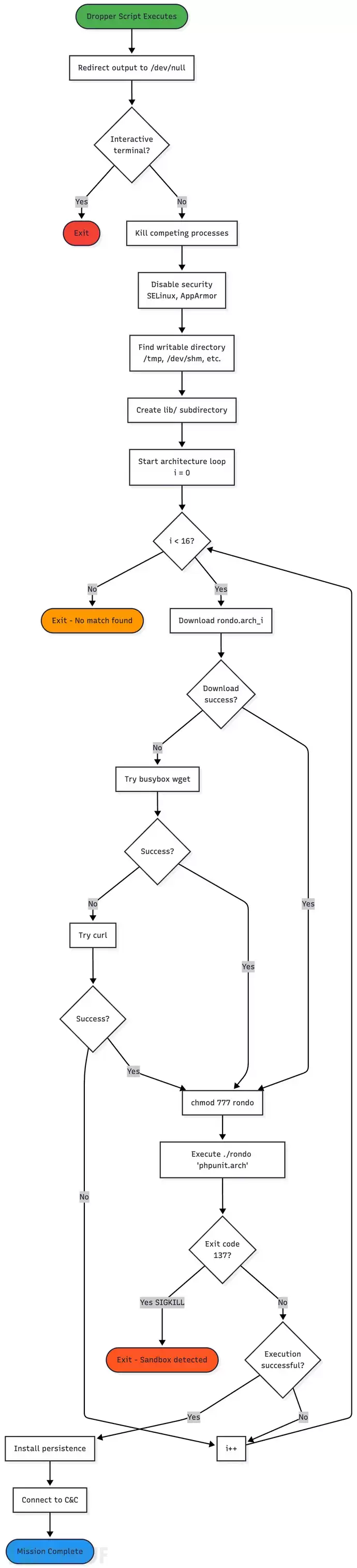

RondoDox v2使用的投放脚本展示了精密的规避和持久化技术,旨在绕过安全控制并清除竞争性恶意软件。执行后,脚本立即使用setenforce 0和service apparmor stop等命令禁用SELinux和AppArmor安全框架,为恶意活动创造有利环境。

随后脚本会进行激进的竞争者清除操作,系统性终止与xmrig等加密货币挖矿程序以及redtail等其他已知僵尸网络家族相关的进程。这种行为确保了在被感染系统上的资源独占,同时通过消除嘈杂的竞争性恶意软件降低了检测概率。

二进制载荷本身采用基于XOR的字符串混淆技术(密钥值为0x21),以隐藏静态分析工具可能发现的关键配置数据。解码后的字符串揭示了命令与控制协议的实现细节,包括用于C2初始化的"handshake"和表明DDoS能力的"udpraw"。

该恶意软件展现出反分析意识,会检查退出代码137——这是自动化沙箱环境常用的SIGKILL终止信号。检测到该条件会导致脚本立即终止,有效规避许多自动化恶意软件分析系统。

#!/bin/sh# bang2013@atomicmail.ioexec > /dev/null 2>&1[ -t 0 ] && exit 0for p in /proc/[0-9]*; do pid=${p##*/}; [ ! -e "$p/exe" ] && kill -9 $pid 2>/dev/null; donesetenforce 0service apparmor stopmount -o remount,rw /||sudo mount -o remount,rw /

持久化机制利用基于cron的调度和@reboot指令,确保系统重启后自动执行。恶意软件尝试在多个文件系统位置安装自身,包括/tmp/lib/rondo、/dev/shm/lib/rondo和/var/tmp/lib/rondo,显示出对不同系统配置和权限结构的了解。

网络通信通过TCP端口345进行,使用自定义二进制协议,首先向位于74.194.191.52的C2服务器发送"handshake"消息。恶意软件会伪造User-Agent字符串,伪装成合法的iPhone iOS 18.5设备,进一步在企业环境中隐藏恶意流量。

DDoS能力包括:

模仿游戏流量的HTTP洪水攻击UDP原始套接字操作TCP SYN洪水攻击对OpenVPN、WireGuard以及Minecraft、Fortnite和Discord等流行游戏平台的协议模仿攻击

游乐网为非赢利性网站,所展示的游戏/软件/文章内容均来自于互联网或第三方用户上传分享,版权归原作者所有,本站不承担相应法律责任。如您发现有涉嫌抄袭侵权的内容,请联系youleyoucom@outlook.com。

同类文章

同类文章

2024学习机品牌盘点:十大优选,助力孩子高效学习成长

在数字化教育浪潮席卷之下,学习机已成为家庭学习场景中的核心工具。面对市场上琳琅满目的品牌选择,家长们往往需要综合考量技术实力、功能适配性及护眼设计等因素。本文通过深度测评,梳理出十款具备行业代表性的

雷军布局小米造车:智能生态赋能未来出行新图景

今日,小米汽车创始人雷军在社交平台发文,纪念小米正式宣布进军智能汽车领域满五周年。五年前,雷军将造车定义为“人生最后一次重大创业项目”,并承诺投入全部资源推动小米汽车发展。这一决策不仅开启了小米多元

上海车展实力亮相:数字认证以密码技术护航智能网联汽车安全

在智能网联汽车与车联网信息安全领域,数字认证凭借其深厚的技术积累和行业洞察,正成为推动产业安全发展的关键力量。数字认证车联网信息安全专家王浩溟指出,当前行业面临多重挑战,包括跨实体交互身份真实性难以

顶尖学子奔赴比亚迪,新能源赛道以人才铸就领跑优势

在清华大学最新公布的2025届毕业生就业去向数据中,比亚迪凭借连续三年稳居民企就业榜单第二名的成绩引发关注。作为唯一跻身前列的新能源整车企业,这家以技术创新驱动的企业不仅成为清华学子的热门选择,更在

数码博主实测解读小米全系购车现象,探究行业营销真生态

该博主此前曾购买问界M9、理想MEGA等多款车型,甚至包括已退出市场的极越01。其频繁购车的行为引发公众对汽车博主动机的讨论。传统认知中,购车行为往往被视为对产品的认可,但在当前市场环境下,这种行为

- 日榜

- 周榜

- 月榜

相关攻略

相关攻略

2015-03-10 11:25

2015-03-10 11:25

2015-03-10 11:05

2015-03-10 11:05

2021-08-04 13:30

2021-08-04 13:30

2015-03-10 11:22

2015-03-10 11:22

2015-03-10 12:39

2015-03-10 12:39

2022-05-16 18:57

2022-05-16 18:57

2025-05-23 13:43

2025-05-23 13:43

2025-05-23 14:01

2025-05-23 14:01

热门教程

热门教程

- 游戏攻略

- 安卓教程

- 苹果教程

- 电脑教程