IIS的FastCGI漏洞处理方法

FastCGI解析漏洞:静态文件为何成为攻击入口

今天我们将深入探讨一个虽年代较久却依然活跃的高危漏洞——FastCGI解析漏洞。该漏洞本质上是由于Web服务器中FastCGI模块配置不当导致的安全缺陷。在错误配置下,本应作为静态资源处理的文件(例如.css、.js、.jpg等后缀),会被服务器误判为PHP脚本进行解析执行,从而引发严重的安全风险。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

设想攻击者将包含恶意代码的脚本伪装成图片文件上传至网站,再通过特定方式触发解析流程——服务器控制权便可能因此沦陷。这类漏洞对网站安全构成直接威胁,必须予以充分重视和有效防护。

漏洞原理与通用修复方案

我们暂不讨论具体的漏洞探测地址、参数或请求方法,重点应放在漏洞成因和修复逻辑上。从技术层面看,修复方案通常围绕两个核心方向展开:一是修改PHP配置,将 cgi.fix_pathinfo 参数值设为0,彻底关闭路径信息修复功能;二是在Web服务器配置层面对疑似恶意请求进行过滤拦截。

以Nginx服务器为例,可在配置文件中加入以下规则:

if ( $fastcgi_script_name ~ ..*/.*php ){

return 403;

}

该规则会拦截所有路径中包含“../”且试图伪装为.php文件的请求,直接返回403禁止访问状态码,从源头阻断漏洞利用链。

需要注意的是,尽管多数公开讨论聚焦于Nginx环境,但FastCGI解析漏洞并非其独有。本文接下来将针对一个特殊环境——Windows Server 2008 R2 下的IIS服务器,分享具体修复步骤。

IIS环境详细修复指南

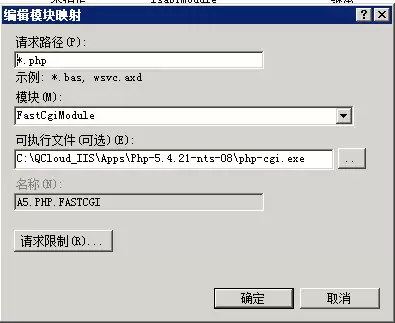

在IIS管理器中,首先定位到“处理程序映射”功能模块。接着,从列表中找到与PHP相关的映射条目,双击进入其详细设置界面。

关键的步骤在于点击“请求限制”功能按钮。

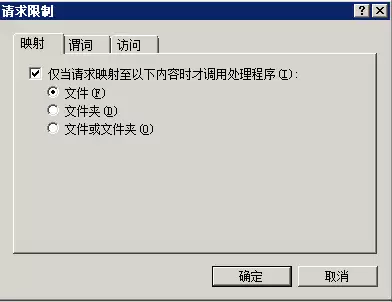

在弹出的配置窗口中,必须勾选“仅当请求映射至以下内容时才调用处理程序”选项,并将其设置为“文件”。这一设置能确保IIS仅对实际存在的物理文件调用PHP处理器,有效防御通过构造特殊路径(例如 /test.jpg/1.php)进行的解析攻击。确认无误后,点击“确定”保存配置。

修复效果验证方法

完成配置后,如何进行有效性验证?方法直接且有效。在网站根目录下创建一个名为“test.jpg”的文件,其内容为 。随后,尝试访问如下构造的链接:http://www.xxx.com/test.jpg/1.php(其中1.php为任意虚构的文件名)。

若漏洞未被修复,浏览器将显示PHP信息页面,表明.jpg文件被成功解析执行。反之,若修复生效,服务器应返回404错误页面,证明非法解析已被阻止。这一测试方法是检验修复是否成功的关键手段。

延伸阅读与参考建议

对于更普及的Nginx环境,业界广泛采用的加固方案是在FastCGI配置中添加 try_files $fastcgi_script_name =404; 指令。该配置通常置于 fastcgi.conf 或相关配置文件中,并在处理PHP的location块中引入。

location ~ \.php$ {

fastcgi_pass unix:/tmp/phpfpm/php-fpm.sock;

include fastcgi.conf;

}

此外,若需深入了解IIS在FastCGI模式下相关漏洞的官方修复细节,建议查阅360安全团队早年发布的《IIS PHP fastcgi模式 pathinfo取值错误任意代码执行漏洞修复方法》一文,该文献提供了详尽的技术分析与操作指引。网站安全防护,离不开对每一个技术细节的严谨把控。

游乐网为非赢利性网站,所展示的游戏/软件/文章内容均来自于互联网或第三方用户上传分享,版权归原作者所有,本站不承担相应法律责任。如您发现有涉嫌抄袭侵权的内容,请联系youleyoucom@outlook.com。

同类文章

同类文章

路由器防止ARP欺骗的设置步骤

第一步:访问网吧路由器管理界面,在左侧菜单栏找到“IP与MAC绑定”功能入口 第二步:进入“静态ARP绑定设置”配置页面 请注意一个关键设置细节:ARP绑定功能默认处于关闭状态。您需要主动勾选“启用”选项,并点击保存按钮,才能激活该防护功能。 第三步:实施IP地址与MAC地址绑定操作 绑定地址主要有

DNS攻击的主要方式有哪些

DNS攻击的主要方式解析 构建有效的DNS安全防御体系,第一步是深入了解攻击者的战术与手段。本文将系统解析当前主流的DNS攻击方式,揭示其运作原理与潜在危害,帮助读者从攻防两端建立全面的认知。 运用DNS服务器实施DDoS攻击 常规的DNS递归查询流程,可能被恶意扭曲为一种隐蔽的攻击武器。典型的攻击

黑客大战直播网址 黑客大战直播2015

2015黑客大战全程直播:全球顶尖黑客对决实况追踪 全球网络安全行业与众多技术爱好者,正密切关注2015年黑客攻防赛事的最新战况。当前比赛对抗激烈,攻防转换速度极快。根据实时数据显示,中国网络安全团队在技术上展现出了明显的领先优势,已成功渗透并控制了多个对手设立的靶标系统。除美国赛队仍在进行有序的抵

必须了解的黑客入侵网站的十条原因及相应抵御方法

十大Web安全威胁,你都了解吗? 1 桌面系统漏洞 谈起网络威胁,桌面系统的漏洞永远是黑客的“老牌”切入点。无论是Internet Explorer、Firefox,还是广泛使用的Windows操作系统,都曾存在或依然潜藏着安全缝隙。尤其是在用户疏于安装补丁的情况下,这些缝隙就成了黑客的“高速公路

通过ssh反向连接内网主机的方法(防火墙的主机)

一、SSH反向连接内网主机详解 当目标主机处于防火墙或网络地址转换(NAT)设备后方时,传统的SSH直连方式往往无法奏效。此时,借助SSH反向连接技术,即可由内网主机主动向外网控制端发起连接,构建一条可靠的加密访问通道。这项技术的原理看似复杂,实际操作只需遵循清晰的“四步法”即可轻松完成。 首先,请

- 日榜

- 周榜

- 月榜

1

1

2

2

3

3

4

4

5

5

6

6

7

7

8

8

9

9

10

10

相关攻略

相关攻略

2015-03-10 11:25

2015-03-10 11:25

2015-03-10 11:05

2015-03-10 11:05

2021-08-04 13:30

2021-08-04 13:30

2015-03-10 11:22

2015-03-10 11:22

2015-03-10 12:39

2015-03-10 12:39

2022-05-16 18:57

2022-05-16 18:57

2025-05-23 13:43

2025-05-23 13:43

2025-05-23 14:01

2025-05-23 14:01

热门教程

热门教程

- 游戏攻略

- 安卓教程

- 苹果教程

- 电脑教程

热门话题

热门话题