macOS 26.4新功能:终端粘贴命令引发安全拦截详解

IT之家 3 月 26 日消息,科技媒体 9to5Mac 昨日(3 月 25 日)发布博文,报道称在本周推送的 macOS 26.4 更新中,苹果优化“终端”(Terminal)应用,新增了安全弹窗拦截机制。

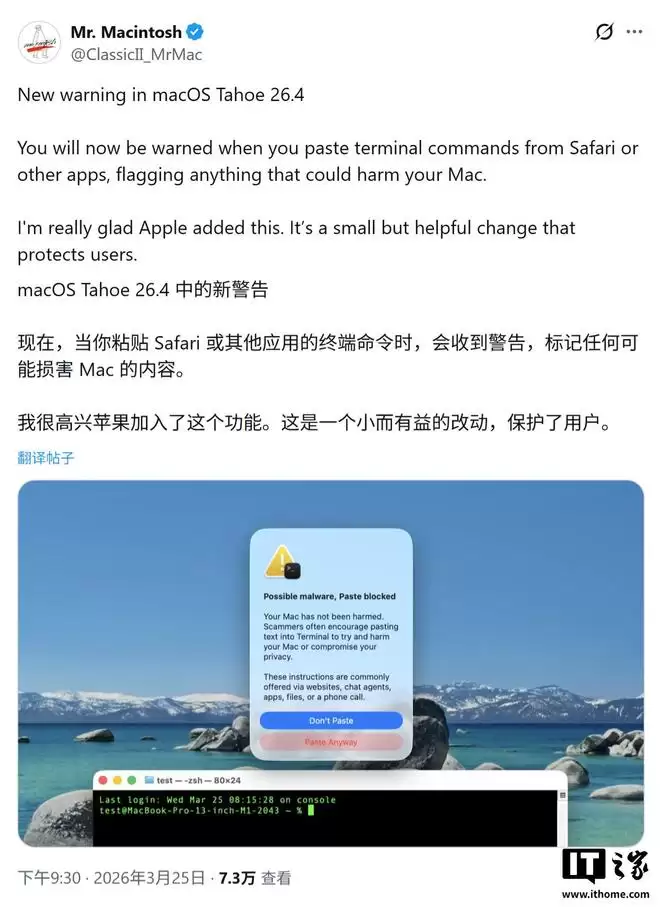

网友 Mr. Macintosh 率先在 X 平台发现这一系统级变化。当用户从 Safari 浏览器或其他应用程序复制命令并尝试粘贴到终端后,系统会拦截该操作并弹出提示:“可能存在恶意软件,已阻止粘贴”。IT之家附上截图如下:

该弹窗还会进一步向用户解释,诈骗者经常通过 、聊天客服、应用程序或电话,诱导用户将文本粘贴到终端,以此来破坏 Mac 系统或窃取隐私数据。

尽管系统会进行拦截提示,但用户依然拥有最终决定权,可以选择强行粘贴该命令或取消操作。此外,为避免频繁弹窗打扰经验丰富的 Mac 老用户,macOS 26.4 并不会每次都显示这一提示。

该警告通常只在用户首次执行跨应用粘贴命令时才会触发,在保障系统安全底线的同时,巧妙兼顾了高级用户的日常使用效率。

游乐网为非赢利性网站,所展示的游戏/软件/文章内容均来自于互联网或第三方用户上传分享,版权归原作者所有,本站不承担相应法律责任。如您发现有涉嫌抄袭侵权的内容,请联系youleyoucom@outlook.com。

同类文章

同类文章

Linux Nettle加密库性能评估方法与优化策略

评估LinuxNettle加密库性能需结合内部分析与外部压力测试。使用perf和火焰图等工具分析代码热点与瓶颈。通过JMeter、wrk等工具模拟高并发场景,检验实际抗压能力。同时需从CPU使用率、内存、磁盘及网络I O等系统资源维度进行全方位监控,以全面评估性能并定位优化方向。

C语言gets函数的安全隐患与替代方案详解

C 语言 gets() 函数的安全隐患:缓冲区溢出漏洞详解 在C语言编程中,gets()函数因其严重的安全缺陷而广为人知。该函数的原型设计极为简洁: char *gets(char *str); 然而,正是这种“简单”的设计埋下了巨大的安全隐患。gets()函数在读取标准输入时,完全不会对用户输入的

Ubuntu系统使用Snort进行漏洞扫描的详细步骤指南

Snort作为开源入侵检测系统,可在Ubuntu上通过配置规则与日志分析实现基础漏洞扫描,帮助发现系统威胁。使用时需合法授权并定期更新规则,同时结合系统更新等多项措施加强防护,但其无法替代专业漏洞扫描工具。

MyBatis中BigInt类型数据加密与解密方法详解

MyBatis框架本身不直接支持数据加密,但可通过自定义类型处理器实现。首先创建加密工具类,然后编写继承自BaseTypeHandler的BigIntegerTypeHandler,在数据写入数据库时自动加密,读取时自动解密。业务代码无需感知加解密过程,但实际应用中应使用更安全的算法替代示例中的Base64。

XSSFWorkbook文件加密与解密方法详解

XSSFWorkbook的加密与解密 在数据处理与业务流转中,Excel文件常常承载着重要的商业数据或敏感信息。如何有效保障这些数据资产的安全,防止信息泄露或未授权访问?Apache POI库中的XSSFWorkbook类,为开发者提供了一套从文件创建、数据读写到安全加密的完整解决方案,是实现Exc

- 日榜

- 周榜

- 月榜

1

1

2

2

3

3

4

4

5

5

6

6

7

7

8

8

9

9

10

10

相关攻略

相关攻略

2015-03-10 11:25

2015-03-10 11:25

2015-03-10 11:05

2015-03-10 11:05

2021-08-04 13:30

2021-08-04 13:30

2015-03-10 11:22

2015-03-10 11:22

2015-03-10 12:39

2015-03-10 12:39

2022-05-16 18:57

2022-05-16 18:57

2025-05-23 13:43

2025-05-23 13:43

2025-05-23 14:01

2025-05-23 14:01

热门教程

热门教程

- 游戏攻略

- 安卓教程

- 苹果教程

- 电脑教程

热门话题

热门话题