突发!npm 遭区块链蠕虫攻击!140+ 毒包肆虐!

事件起因

事情的源头,可以追溯到去年的一次重大安全事件。当时,一个名为TeamPCP的黑客组织,将目标对准了流行的漏洞扫描工具Trivy。他们成功入侵后,在其v0.69.4版本中植入了后门,随后在GitHub上以强力推送的方式,发布了多达75个恶意标签。这次攻击导致大量开发者中招,使得该团伙窃取了数量可观的npm账户凭证。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

正是利用这批窃取的凭证,黑客们开发出了名为CanisterWorm的蠕虫。这款蠕虫的可怕之处在于,它能自动登录受害者的npm账户,发布新的恶意软件包,从而形成自我繁殖的感染链条。

它是怎么传染的?三步走

第一步:你装了个带毒的包

当开发者执行一条看似普通的安装命令时,陷阱就已经布下:

npm install @emilgroup/xxx ← 看起来正常的包,postinstall 脚本偷偷运行第二步:它偷你的 npm 账号

安装后,隐藏在包内的脚本立即开始行动:翻找项目的.npmrc配置文件,扫描系统环境变量,目的只有一个——窃取有效的NPM_TOKEN。一旦得手,便将其保存下来。

第三步:它用你的身份发毒包

接下来,蠕虫会利用盗取的令牌,以受害者的身份发布新的恶意包版本。整个过程可能被伪装成一次正常的版本更新,例如提示:“检测到你有 5 个 npm 包,正在帮你发布 v1.2.3...”。

“检测到你有 5 个 npm 包,正在帮你发布 v1.2.3...”就这样,下一个毫无戒备的开发者安装这些新包后,循环再次开始,感染规模如滚雪球般扩大。

已经有多少人中招?

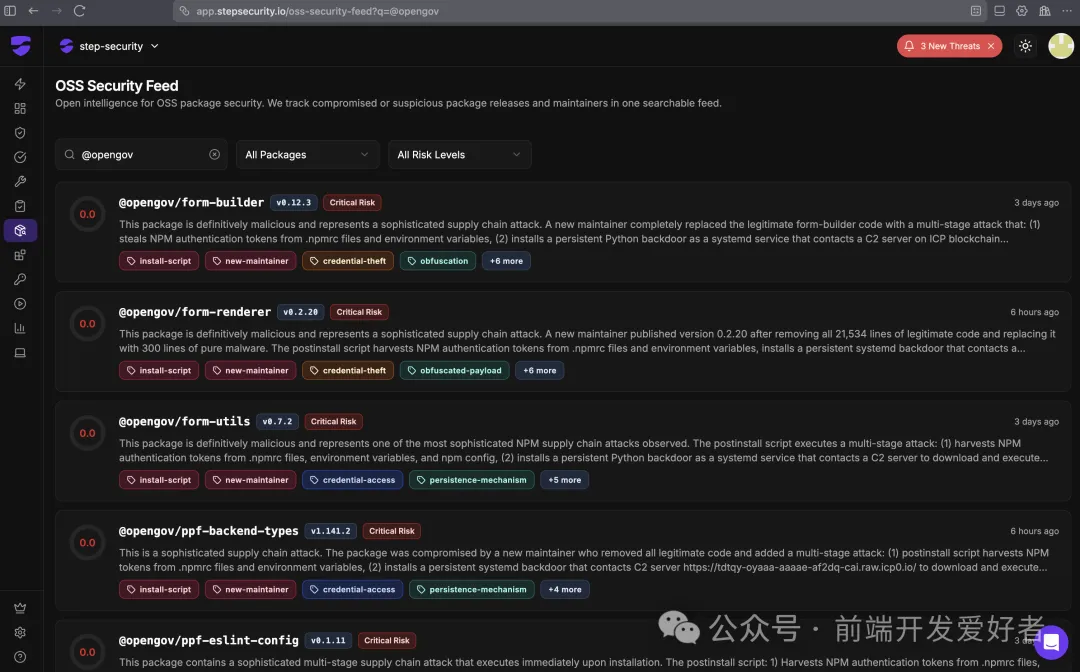

目前的影响范围已经相当惊人:累计发布了超过140个恶意版本,波及66个以上独立的npm包。其中,@emilgroup/*(28个包)和@opengov/*(16个包)这两个命名空间下的包是重灾区。如果你近期安装过来自这些组织的软件包,务必警惕,你的系统可能已被植入后门。

这次攻击最棘手的设计在于其命令与控制(C2)服务器。蠕虫并未使用传统的中心化服务器,而是连接到了Internet Computer(ICP)区块链上的“容器”(类似智能合约)。这种去中心化的基础设施没有固定IP,也无法被轻易查封,提供了极强的抗打击能力。蠕虫每50分钟会向区块链查询一次最新指令。目前,指令指向的还是一个“戏弄”人的YouTube视频(即所谓Rick Roll),这使得它处于“休眠”状态。但危险在于,攻击者随时可以更换指令,一旦指向真实的恶意载荷,全球所有被感染的机器将在瞬间被激活。

还有更狠的:它会看你在哪个国家

更值得关注的是,蠕虫的最新变种增加了地理定位功能,具备“选择性破坏”能力:

- 若检测到运行环境位于伊朗,则会执行格式化硬盘并强制重启的破坏性操作。

- 对于其他国家或地区的机器,则选择悄悄安装后门,进行隐蔽的潜伏。

这种行为模式清晰地表明,攻击者的意图并不仅仅是谋取经济利益,其动机可能更为复杂。

我们现在可以做什么?(按优先级)

应急方案(5 分钟内):

- 立即访问 https://www.npmjs.com/settings/tokens,撤销所有现有的npm访问令牌,然后仅创建必需的新令牌。

- 在系统上运行检查命令(如审查进程),查看是否存在异常的“pgmon”服务。

- 如果你是npm包的维护者,立即检查你名下的包在近期是否有非你本人发布的异常版本。

- 删除项目中的node_modules目录和package-lock.json文件,使用干净的依赖重新安装。

- 设置npm配置以禁止安装时自动执行脚本,这是阻断此类攻击的关键一步:

需要注意的是,这可能会导致一些依赖安装后脚本的正经包功能失效,但在安全威胁面前,此举至关重要。npm config set ignore-scripts true

长期方案

- 为你的npm账户启用双因素认证(2FA),这是账户安全的第一道坚实防线。

- 使用短期、自动过期的访问令牌,彻底放弃使用永久有效的令牌。

- 在安装依赖前养成习惯,确认包来源是否官方,并审查版本号是否有可疑的突然更新。

写在最后

对比过去的软件供应链攻击,黑客往往需要手动逐一投毒,行动效率有限且易被追踪。而这次的蠕虫攻击实现了全自动传播,感染能力呈指数级增长,一旦启动便难以遏制。

值得注意的是,这是继2025年的Shai-Hulud蠕虫之后,第二起被确认的具备自我传播能力的npm供应链攻击。这无疑是一个强烈的信号:黑客已经彻底掌握了这种攻击模式的“方法论”,类似的威胁未来只会更加频繁。说得直白些,供应链安全的游戏规则正在被改写。

行动建议非常明确:现在就去检查你的npm令牌和系统服务。不要等待,明天或许就轮到你被动地成为传播链条中的下一个“帮凶”。

(本文信息综合整理自GBHackers、Socket、Aqua Security等安全团队的研究报告。相关深度分析可参考:https://gbhackers.com/canisterworm-hijacks-npm/)

游乐网为非赢利性网站,所展示的游戏/软件/文章内容均来自于互联网或第三方用户上传分享,版权归原作者所有,本站不承担相应法律责任。如您发现有涉嫌抄袭侵权的内容,请联系youleyoucom@outlook.com。

同类文章

同类文章

申通快递 2025 年净利润 13.69 亿元,同比增长 31.63%

申通快递2025年业绩快报:营收净利双增,市占率稳步提升 4月15日,申通快递发布了其2025年度的业绩快报。数据显示,公司营业总收入达到555 86亿元,同比增长了17 84%;归属于上市公司股东的净利润为13 69亿元,同比增幅高达31 63%;基本每股收益为0 92元。 根据快报中的说明,20

小米上线「电池升级」服务,曝支持13系列手机更换更大容量电池

小米为13 Ultra上线“电池升级”服务,老机型续航有望“逆生长” 最近,小米官方服务里悄悄上线了一项挺有意思的新选择——“电池升级”。根据多位数码博主的爆料,这项服务旨在为部分机型更换上容量更大的电池。目前来看,首款尝鲜的机型是Xiaomi 13 Ultra。 不过,目前这项服务似乎还处于逐步铺

处理 10GB 文件不爆内存,Python 迭代器凭什么

1 场景案例:Python大文件处理 去年遇到一个数据清洗任务,日志文件足足有12GB。同事的第一反应很直接:用readlines()把文件全部读进内存,再逐条处理。结果程序跑了三分钟,直接报了个MemoryError。 其实只改了一个地方:把readlines()换成直接遍历文件对象。就这么一个

一加Ace 6至尊版「王牌觉醒」亮相,新机已定档本月见

一加 Ace 6 至尊版「王牌觉醒」配色真机亮相,设计细节全解析 备受关注的一加 Ace 6 至尊版,其全新的「王牌觉醒」配色终于揭开了神秘面纱。官方最新释出了一组真机图赏,让我们得以近距离审视这款新品的细节。 从官方介绍来看,「王牌觉醒」配色的核心设计语言在于“深邃”与“雕琢”。机身大面积采用了深

三星One UI 9将整合安卓17碰一碰分享功能,手机一碰即传

三星One UI 9前瞻:Quick Share或将整合安卓“碰一碰分享”功能 科技媒体Android Authority于4月15日发布消息,揭示了三星下一代系统更新的一个重要动向。根据报道,在即将到来的One UI 9更新中,三星计划为其Quick Share功能引入一项关键升级——整合安卓17

- 日榜

- 周榜

- 月榜

1

1

2

2

3

3

4

4

5

5

6

6

7

7

8

8

9

9

10

10

1

1

2

2

3

3

4

4

5

5

6

6

7

7

8

8

9

9

10

10

相关攻略

相关攻略

2015-03-10 11:25

2015-03-10 11:25

2015-03-10 11:05

2015-03-10 11:05

2021-08-04 13:30

2021-08-04 13:30

2015-03-10 11:22

2015-03-10 11:22

2015-03-10 12:39

2015-03-10 12:39

2022-05-16 18:57

2022-05-16 18:57

2025-05-23 13:43

2025-05-23 13:43

2025-05-23 14:01

2025-05-23 14:01

热门教程

热门教程

- 游戏攻略

- 安卓教程

- 苹果教程

- 电脑教程

热门话题

热门话题