五万个代码仓库PR扫描揭示的安全修复真相

在当今的软件开发实践中,安全团队识别安全漏洞的技术已相当成熟,但修复漏洞的效率却始终是普遍存在的瓶颈。问题的症结究竟在哪里?一项针对2025年超过5万个活跃代码仓库及400多家组织的深度研究,揭示了一个反直觉的结论:决定一个漏洞能否被成功修复的关键因素,往往并非其严重性等级,而是它被发现的**位置**与**时机**。

PR阶段发现的漏洞:修复速度提升高达9倍

静态应用程序安全测试(SAST)工具能够有效检测代码中的各类安全问题,例如SQL注入、硬编码密钥等。然而,工具发现漏洞仅仅是第一步,能否修复以及修复速度的快慢,几乎完全取决于发现漏洞的**时机**。

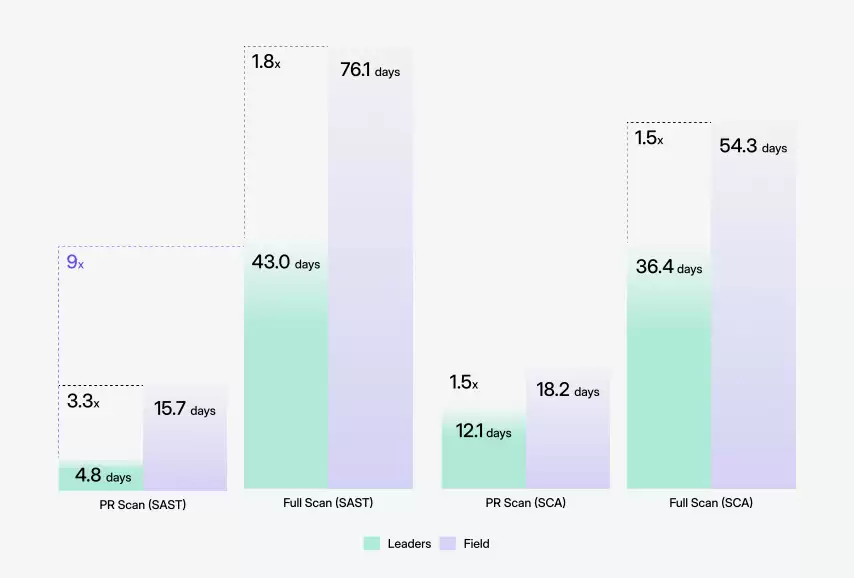

研究数据清晰地表明:在**拉取请求(PR)** 阶段通过扫描发现的漏洞,平均仅需**4.8天**即可完成修复;而通过**全库扫描**发现的同类漏洞,平均修复周期则长达**43天**。这接近**9倍**的效率差距,其根源在于两种场景下代码的“**上下文**”截然不同。

PR扫描的工作流程高度聚焦:开发者提交代码后,持续集成(CI)流水线自动触发安全扫描,发现的风险会以**内联评论**的形式,精准地标注在相关代码行旁。例如,提示“第47行存在因字符串拼接引发的SQL注入风险”。此时,开发者正专注于这些新编写的代码,上下文清晰,思路在线,通常只需修改几行代码即可解决问题:

# 修复前 — 存在风险的查询构造

query = "SELECT * FROM users WHERE name = '" + username + "'"

# 修复后 — 使用参数化查询

query = "SELECT * FROM users WHERE name = ?"

db.execute(query, [username])在此场景下,高达**63%** 的SAST问题都能在**当天**得到修复。相比之下,全库扫描的流程则冗长许多:安全团队可能在数月后生成一份聚合报告,创建一个Jira工单,并指派给一位开发者去修复一段可能是两年前由他人编写、自己完全不熟悉的代码。开发者需要重新理解业务逻辑,摸索修复方案,再经历代码评审流程。更重要的是,这个修复工单还需要与众多新功能需求竞争优先级,结果往往是在待办列表中不断下沉。

这一规律同样适用于**依赖组件漏洞**(通过SCA扫描发现),尽管效率差距相对较小。PR流程中发现的SCA问题,平均**12.1天**修复;而全库扫描发现的则需要**36.4天**,前者快出约**3倍**。差距缩小的主要原因在于,SCA漏洞的修复很大程度上依赖于上游组件是否发布了安全补丁,这超出了开发团队的直接控制范围。

当然,这并非否定全库扫描的价值。PR扫描的差异分析(Diff Analysis)需要依赖全库扫描建立的基线。此外,一些复杂的漏洞类型,尤其是**跨文件漏洞**(例如一个文件接收不可信输入,在另一个文件中触发危险操作),必须依赖完整的代码库上下文才能准确识别,而这正是全库扫描的强项。

两种扫描方式**相辅相成**,缺一不可。但数据已经明确揭示:只要能在**PR阶段**将漏洞拦截并发现,其被修复的概率和速度都将得到**大幅提升**。

超过90天的漏洞通常永无修复之日

安全团队常有一种错觉,认为积压的漏洞只是“暂时的”,总能在下一个冲刺周期里处理。但现实很残酷:一旦一个漏洞超过**90天**仍未修复,那么它大概率就**再也不会被修复**了。

90天是一个关键的转折点。超过这个期限,当初编写代码的开发者可能已经调岗或离职;相关的业务代码很可能已经历了多轮迭代与重构;团队对于该漏洞的风险感知和修复必要性的集体记忆也逐渐模糊。一个原本20分钟就能解决的简单问题,硬生生拖成了一个需要重新调研的“**历史遗留问题**”——而在紧迫的业务功能开发需求面前,这类调研任务的优先级往往是最低的。

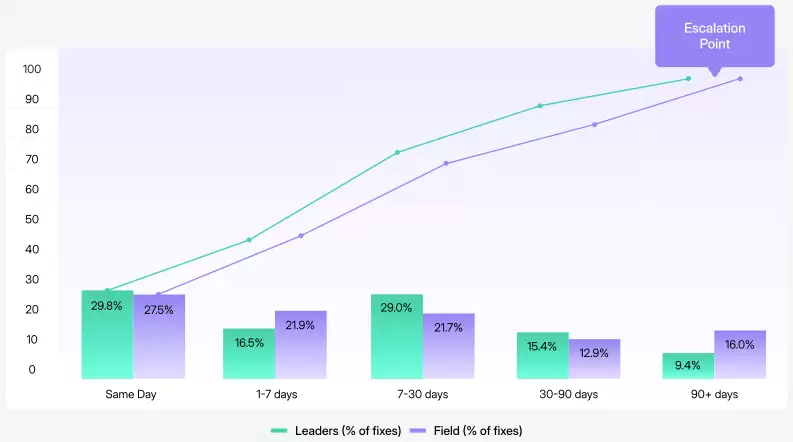

数据对比极具说服力。在修复率最高的前**15%** 的优秀团队中,他们修复的SAST漏洞里,只有**9.4%** 是超过90天的“陈年老洞”。而在其余**85%** 的团队中,这一比例高达**16%**。优秀的团队不仅修复得更多,而且修复得更早。

一个略显反常识的发现是:不同团队使用的扫描工具其实大同小异。即便工具、风险等级筛选规则和扫描范围都保持一致,不同团队的漏洞修复率依然**天差地别**。有的团队能修复**63%** 的高危漏洞,而有的团队仅能修复**13%**。

深入沟通后发现,差距主要源于三个关键环节:一是安全问题仅停留在安全团队的控制面板中,**开发人员根本看不到**;二是通知虽然推送给开发,但**信息不完整**,缺少修复所需的上下文,让人无从下手;三是**责任归属不清**,问题成了“三不管”地带,无人认领。

因此,90天不应被视为一个宽松的“最终期限”,而应作为一个关键的“**风险升级节点**”。一旦漏洞积压超过此时限,就必须强制启动闭环流程:要么安排专门的时间进行集中修复,要么经过正式评估后形成文档接受风险,要么确认为误报后予以关闭。让漏洞无限期地滞留在待办列表中,绝非有效的**漏洞管理**策略。

需要优先关注的两项核心诊断指标

若要系统性改善漏洞修复效率,建议优先从以下两项核心指标入手进行诊断和优化。

1. 统计PR当日修复率

重点监控在PR阶段发现的漏洞中,有多少比例能在**当天**完成修复。如果这个比例低于**50%**,则亮起了红灯。这表明开发者要么是收到了警报但信息不足无法动手,要么是安全意识薄弱或修复动力不足。表现优异的团队,这项指标可以达到**63%**。

2. 检查90天积压漏洞占比

计算所有未修复漏洞中,那些超过**90天**的“历史积压”漏洞所占的比例。如果团队的主要精力都耗费在修补这些陈年旧账上,无异于在填一个永远填不满的坑。真正的有效策略应该是通过强化**PR扫描**、在CI中设置规则**阻断高危问题合并**、以及加速问题分类与闭环流程,将修复工作尽可能地压缩在漏洞产生后的**30天黄金期**内。

以上提到的基准数据,包括按OWASP风险类别、特定CWE漏洞类型、软件包生态系统的修复率分析,以及详细的修复时间分布等信息,均源自《规模化修复》研究报告。

游乐网为非赢利性网站,所展示的游戏/软件/文章内容均来自于互联网或第三方用户上传分享,版权归原作者所有,本站不承担相应法律责任。如您发现有涉嫌抄袭侵权的内容,请联系youleyoucom@outlook.com。

同类文章

同类文章

美光发布245TB超大容量SSD G9闪存驱动AI数据中心能效革新

2026年5月6日,存储行业迎来一个标志性节点:美光正式向市场交付其6600 ION系列固态硬盘的245TB版本。这不仅刷新了商用SSD的容量纪录,更意味着数据中心存储的密度与能效竞赛,进入了新的阶段。 这款“巨无霸”SSD的核心,是美光自研的第九代(G9)276层3D QLC NAND闪存颗粒。为

小米昆仑增程SUV路试曝光 预计2026年下半年正式上市

2026年5月5日,小米汽车旗下备受期待的首款增程式全尺寸SUV——内部代号“昆仑”的路试谍照正式曝光。作为一款瞄准多人口家庭用户市场的战略车型,“昆仑”采用了当前市场热门的增程式混合动力技术路线,旨在为用户提供无里程焦虑的纯电出行体验。 据悉,这款全新SUV计划于2026年下半年正式上市发布,其亮

荣耀600系列国行版发布:2亿像素三摄与8500mAh大电池

备受期待的荣耀600系列手机国行版本,即将在本月下旬正式登陆国内市场。根据最新备案信息,该系列将提供六款独具特色的配色供消费者选择,分别为:象征喜悦的“好事橙”、寓意美好的“幸运星”、清新淡雅的“茉莉白”、活力十足的“青苹果”、深邃迷人的“光羽蓝”,以及永不过时的经典“曜石黑”。 从硬件配置来看,荣

大连中山路全季酒店更名全李酒店 加盟到期换牌新店

近日,大连中山路上一家名为“全李酒店”的住宿场所引发关注。不少市民和旅客乍看之下,误以为是熟悉的“全季酒店”招牌。经核实,这家酒店确为新品牌“全李酒店”,其背后有一段品牌更迭的故事。 据酒店工作人员介绍,该门店原为华住集团旗下的全季酒店,因加盟合作到期后未续约,故而更名为“全李酒店”独立运营。此次更

2026年建站公司怎么选?十大服务商实力测评与避坑指南

2026高端定制建站服务商深度横评:如何为10-20万预算选对伙伴 步入2026年,企业数字化转型已迈入深水区。一个高端定制的企业官网,其角色早已超越了简单的线上名片。它正成为品牌形象的战略高地、客户信任的沉淀池,以及驱动业务长效增长的核心引擎。对于手握10万至20万预算,计划打造这样一座“数字资产

- 日榜

- 周榜

- 月榜

1

1

2

2

3

3

4

4

5

5

6

6

7

7

8

8

9

9

10

10

相关攻略

相关攻略

2015-03-10 11:25

2015-03-10 11:25

2015-03-10 11:05

2015-03-10 11:05

2021-08-04 13:30

2021-08-04 13:30

2015-03-10 11:22

2015-03-10 11:22

2015-03-10 12:39

2015-03-10 12:39

2022-05-16 18:57

2022-05-16 18:57

2025-05-23 13:43

2025-05-23 13:43

2025-05-23 14:01

2025-05-23 14:01

热门教程

热门教程

- 游戏攻略

- 安卓教程

- 苹果教程

- 电脑教程

热门话题

热门话题