MySQL安全密码插件指南:从配置到踩坑

从基础到实战:彻底掌握MySQL密码插件,避开所有常见陷阱

数据库安全的第一道防线,密码认证当仁不让。回顾早期MySQL,单一的密码加密方式不仅安全性堪忧,更易成为攻击突破口。直到密码插件机制的出现,才真正为这扇大门装上了可定制、高强度的“智能锁”。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

本文将系统性地解析MySQL密码插件,无论你是刚入门的新手还是经验丰富的运维,都能从中获得清晰的指引和可直接上手的操作方案。

一、先搞懂:为什么需要密码插件?

在密码插件登场之前,MySQL长期依赖mysql_native_password加密方式。直白地说,其原理就是将密码进行SHA1哈希后存储。这种方式存在两个明显的短板:

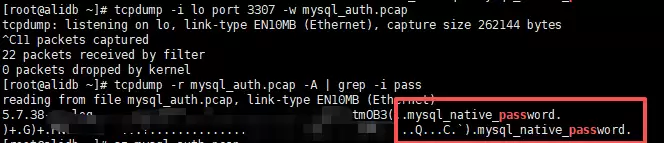

首先,加密强度不足,面对现代算力下的暴力破解显得力不从心。其次,密码传输过程缺乏保障,存在在网络中被截获明文的风险。

密码插件的引入,相当于为MySQL的认证体系提供了“多重防护模式”。它允许根据实际的安全需求灵活选择加密算法,并从根本上解决了密码传输的安全隐患,兼顾了灵活性与可靠性。

二、核心概念:密码插件到底是什么?

无需记忆复杂定义,可以将其简单理解为:实现密码认证逻辑的“可插拔模块”。关键在于,它分为两种类型,必须配套使用,否则必然导致认证失败。

服务端插件:负责验证客户端提交的密码,扮演着“守门人”的角色,核心工作是核对密码是否正确。

客户端插件:负责将用户输入的密码,按照指定算法处理后发送给服务端,好比是负责安全运输的“快递员”。

一个生动的例子:如果服务端使用了「caching_sha2_password」插件,客户端也必须使用对应的插件。否则,“守门人”无法识别“快递员”送来的“密码包裹”,连接请求会直接被拒绝。

三、3种常用插件:怎么选才不踩坑?

MySQL内置了三种主流的密码插件,无需额外安装。选择的关键在于权衡兼容性与安全性,针对不同场景做出最合适的选择。

1. mysql_native_password(兼容优先)

加密算法:SHA1(强度较低)。

最大优势:兼容性最佳,支持所有旧版客户端(例如MySQL 5.5、旧版Na vicat、PHP 5.x)。

适用场景:需要连接尚未升级的旧系统或旧客户端,属于过渡期的权宜之选。

2. sha256_password(加密优先)

加密算法:SHA256(强度较高)。

特点:默认要求通过SSL加密传输密码,安全性高,但代价是兼容性一般,许多旧客户端不支持。

适用场景:对密码安全有极高要求,且MySQL已启用SSL加密的环境。

3. caching_sha2_password(首选推荐)

加密算法:SHA256 + 缓存机制(强度最高)。

重点:这是MySQL 8.0及以上版本的默认插件。

优势:在sha256_password高安全性的基础上,引入了缓存机制,减少了重复计算开销,认证速度更快。同时,它不强制要求SSL,兼容性也比sha256_password更好。

适用场景:所有新搭建的MySQL环境,以及客户端已支持新版本的项目——毫无疑问的首选方案。

四、实操环节:查看及配置

理论清晰之后,实战操作便是关键。以下命令可直接复制使用,覆盖四个最常用的配置场景。

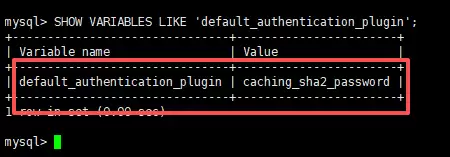

1. 查看当前全局默认插件

登录MySQL后,执行以下命令,即可了解当前服务器全局使用的默认密码插件。

-- 查看全局密码插件配置

SHOW VARIABLES LIKE 'default_authentication_plugin';

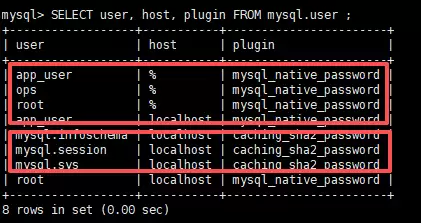

2. 查看指定用户的密码插件

若想查询特定用户使用的认证插件,可执行如下SQL语句。

-- 查看用户的认证插件

SELECT user, host, plugin FROM mysql.user;

3. 全局切换密码插件(永久生效)

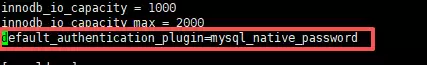

当需要兼容旧版客户端时,可能需要将全局默认插件改为mysql_native_password。操作步骤如下:

首先,打开MySQL配置文件(Linux常见路径:/etc/my.cnf 或 /etc/mysql/my.cnf;Windows:my.ini)。

接着,在[mysqld]配置段下添加一行:

[mysqld]

default_authentication_plugin = mysql_native_password

最后,重启MySQL服务(这是关键步骤,不重启配置不会生效):

# Linux重启命令

systemctl restart mysqld

# Windows重启命令(需管理员权限)

net stop mysql && net start mysql4. 单个用户切换插件(推荐方案)

相比全局修改,更灵活的方式是仅为需要兼容的用户单独切换插件,不影响其他用户。

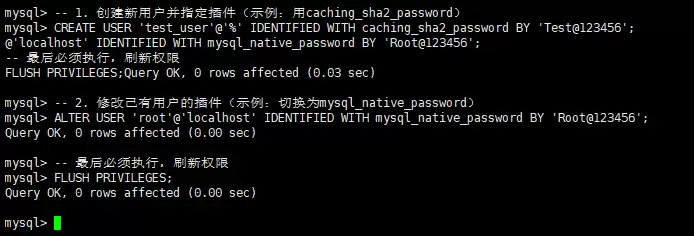

-- 1. 创建新用户并指定插件(示例:使用caching_sha2_password)

CREATE USER 'test_user'@'%' IDENTIFIED WITH caching_sha2_password BY 'Test@123456';

-- 2. 修改已有用户的插件(示例:切换为mysql_native_password)

ALTER USER 'root'@'localhost' IDENTIFIED WITH mysql_native_password BY 'Root@123456';

-- 最后必须执行,刷新权限

FLUSH PRIVILEGES;

注意:修改插件时,必须同时重置密码(即BY后面的部分),且密码需符合MySQL的密码策略(通常要求包含大小写字母、数字和特殊字符),否则会执行失败。

五、常见坑及解决方案(必看!)

在实际操作中,以下几个问题最为常见,对应的解决方案可直接参考。

坑1:客户端连接报“caching_sha2_password auth failed”

原因:客户端版本过旧,不支持caching_sha2_password插件(例如旧版Na vicat、PHP 5.x)。

解决方案:将该用户的认证插件切换为mysql_native_password。

ALTER USER 'your_user'@'%' IDENTIFIED WITH mysql_native_password BY 'YourPassword';

FLUSH PRIVILEGES;坑2:sha256_password插件连接时提示“SSL required”

原因:sha256_password插件默认要求使用SSL加密传输密码,未启用SSL则连接失败。

解决方案:任选其一即可。

1. 推荐:为MySQL配置并启用SSL(安全性更高)。

2. 简便:将用户插件切换为caching_sha2_password(不强制要求SSL)。

坑3:修改插件后,还是认证失败

请按以下顺序排查,基本能定位问题:

1. 确认密码输入无误(别觉得简单,这是高频错误点)。

2. 执行FLUSH PRIVILEGES;,确保权限刷新。

3. 重启MySQL服务(部分修改需重启方可生效)。

4. 检查客户端驱动版本。例如,MySQL Connector/J 需8.0及以上版本才支持caching_sha2_password,旧版本需要升级。

六、安全实践(建议收藏)

选对插件只是第一步,配合以下安全实践,才能构建更坚固的防线:

优先采用caching_sha2_password:作为MySQL 8.0+的默认选项,它在安全与性能间取得了最佳平衡。

设置强密码:长度不低于8位,混合大小写字母、数字和特殊字符(例如Test@123987,避免使用123456这类简单密码)。

遵循最小权限原则:为业务应用创建专属账号,避免直接使用root账号连接,防止权限过度扩散。

定期更换密码:即使使用了高安全插件,仍建议每3至6个月更换一次密码,有效降低潜在泄露风险。

七、总结

掌握MySQL密码插件,核心在于“选对配套,灵活配置”。

对于新环境,caching_sha2_password是首选,它是MySQL 8.0的默认设置,兼顾安全与效率。

如需兼容旧客户端,mysql_native_password是可行的方案,虽在安全性上有所妥协,但保证了连通性。

全局修改需编辑配置文件并重启服务,而单用户修改使用ALTER USER语句则更为灵活。

遇到认证故障,首先检查插件是否配对,然后按照上述排查步骤逐一验证。

说到底,密码插件的配置并非难事,理解其设计逻辑,便能游刃有余地驾驭它,为数据库安全打下坚实基础。

游乐网为非赢利性网站,所展示的游戏/软件/文章内容均来自于互联网或第三方用户上传分享,版权归原作者所有,本站不承担相应法律责任。如您发现有涉嫌抄袭侵权的内容,请联系youleyoucom@outlook.com。

同类文章

同类文章

什么是RPA?为什么用RPA?RPA如何工作?

什么是RPA 简单来说,RPA是一种在商业逻辑与规则控制下,用来精简和优化流程的自动化系统。我们常把它比作一位不知疲倦的“数字员工”,专门用来高效处理那些重复性强、规则明确的任务。想一想后台办公室的场景:许多具备平均知识水平的员工,每天不得不花费大量时间在冗长、乏味且令人厌倦的例行程序上。RPA工具

不破不立,让RPA像Excel一样方便易用

RPA:从“专家可用”到“人人可用”,一道亟待跨越的鸿沟 提到RPA(机器人流程自动化),很多人的第一印象是“非侵入式”和“高效”。确实,这项技术能在不改造原有系统的前提下,为企业实现流程自动化,单凭这一点就赢得了大量青睐。但它的魅力远不止于此。 它的可扩展性和灵活性,让它能够适配千行百业的数字化转

RPA技术在营销业务中的应用案例

RPA技术在营销业务中的应用案例 (1)智能停电全流程机器人 公变用户的停电流程,过去是个典型的“磨人”活。每天要重复登录好几个系统,处理异常派单,还得不停地和现场人员电话沟通,手动核对、搜索各种信息。这一套组合拳打下来,不仅耗费大量人力,更头疼的是,一旦遇到人员流动或者手一抖出了操作误差,公变停电

RPA技术的概念、优势和技术架构

概念 说起机器人流程自动化(RPA),它其实是一种利用“软件机器人”来代劳那些高度重复性工作的技术。简单理解,它就是在你电脑里运行的一个程序,或者说一个虚拟的“数字员工”。它的核心任务,就是模拟人类与计算机的交互方式,把那些繁琐、复杂又量大的事务性工作承接过来,从而在降低人力成本的同时,大幅提升整体

基于RPA的财务共享服务中心资金管理系统框架

(一)RPA是什么 RPA,也就是机器人流程自动化,是近年来在人工智能浪潮下兴起的一门自动化技术。简单说,它就像一个不知疲倦的“数字员工”,能够通过预设好的程序,模拟并执行我们人类在电脑上的各种操作。无论是登录系统、复制粘贴数据,还是核对报表,它都能一丝不苟地完成。 它的优势非常突出:可以按照设定7

- 日榜

- 周榜

- 月榜

1

1

2

2

3

3

4

4

5

5

6

6

7

7

8

8

9

9

10

10

相关攻略

相关攻略

2015-03-10 11:25

2015-03-10 11:25

2015-03-10 11:05

2015-03-10 11:05

2021-08-04 13:30

2021-08-04 13:30

2015-03-10 11:22

2015-03-10 11:22

2015-03-10 12:39

2015-03-10 12:39

2022-05-16 18:57

2022-05-16 18:57

2025-05-23 13:43

2025-05-23 13:43

2025-05-23 14:01

2025-05-23 14:01

热门教程

热门教程

- 游戏攻略

- 安卓教程

- 苹果教程

- 电脑教程

热门话题

热门话题